6. X-MON 監視リファレンス

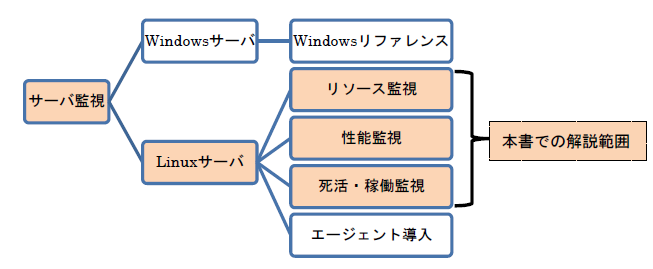

本書はX-MON3系列を用いてLinuxサーバを監視するリファレンスとなっております。

そのため、基本的なOSやGUIの一般的な操作、用語などについてはご理解の上でお読みください。

また、X-MONの操作画面はお使いのOSやブラウザによって異なる場合がございます。

6.1. はじめに 本書で使用する監視について

本書はLinuxサーバへの監視登録について基本的な解説を行います。

本書で登場する監視プラグインについては、いずれも監視パッケージに含まれるプラグインです。

それぞれに共通するプラグインと、目的別(監視パッケージ毎)に解説を行いますので、 読み方として始めから読み進める、目次を参考に目的の監視プラグインのみを参考に頂く方法でも対応できるようにしております。

また監視ホスト自体のX-MONへの登録、監視ホストが提供するサービス、アプリケーション、エージェントについては、 監視ホストにインストール・設定が実施されている事を前提としておりますのでご了承ください。

監視プラグインについては製品組み込みのヘルプページにも詳細な仕様や情報が記載されておりますので併せてご参照頂ければと思います。

X-MONの入門リファレンスや監視エージェント導入、Windowsサーバの監視方法など、本書以外のマニュアルについてもご参照ください。

6.1.1. 監視パッケージとは

監視パッケージとは、X-MONで監視登録する際に複数のサービスを一括で定義する事ができるものです。 Windows用、Linux用などがあり、ホストで監視するサービスが決まっている時などまとめて登録する事ができます。

6.1.2. 監視パッケージ一覧

Linuxで使用できる監視パッケージは5個あります。名前に目的が書かれていますが、 サーバの提供するサービスの目的に合わせて選定されております。

項目 |

|---|

Linux 標準監視 |

Linux Webサーバ監視 |

Linux メールサーバ監視 |

Linux MySQL監視 |

Linux PostgreSQL監視 |

この中で「Linux標準監視」は他のLinux用監視パッケージにも含まれている標準の死活監視、リソース監視設定です。 そのため、本書では共通している監視については標準部分で解説し、その他監視パッケージ毎の目的別に解説を行います。

次の章より、一覧を記載します。黄色で色づけしている部分はLinux標準監視(各パッケージの共通部分)になります。 また、そのプラグインのサービス登録名、どの監視エージェントを使用するかも記載しておりますので、 予めサーバに必要かどうか確認にもご利用頂けます。

6.1.2.1. Linux標準監視一覧

テンプレート名 |

登録サービスID |

使用エージェント |

|---|---|---|

PING監視 |

PING |

使用なし(ICMP監視) |

NRPE経由でのSWAP監視 |

SWAPMEMORY |

NRPE |

NRPE経由でのディスク監視 |

DISK |

NRPE |

NRPE経由でのロードアベレージ監視 |

LOAD |

NRPE |

CPU監視 |

CPU |

SNMP |

TRAFFIC監視 |

TRAFFIC-LAN |

SNMP |

TRAFFIC-WAN |

SNMP |

|

メモリ監視(Cache/buffer除外) |

MEMORY |

SNMP |

SSH監視 |

SSH |

使用なし(ポート番号監視) |

NRPE経由でのNTPサーバOS時刻監視 |

CheckTime |

NRPE |

6.1.2.2. Linux Webサーバ監視一覧

テンプレート名 |

登録サービスID |

使用エージェント |

|---|---|---|

PING監視 |

PING |

使用なし(ICMP監視) |

NRPE経由でのSWAP監視 |

SWAPMEMORY |

NRPE |

NRPE経由でのディスク監視 |

DISK |

NRPE |

NRPE経由でのロードアベレージ監視 |

LOAD |

NRPE |

CPU監視 |

CPU |

SNMP |

TRAFFIC監視 |

TRAFFIC-LAN

TRAFFIC-WAN

|

SNMP |

メモリ監視(Cache/buffer除外) |

MEMORY |

SNMP |

SSH監視 |

SSH |

使用なし(ポート番号監視) |

NRPE経由でのNTPサーバOS時刻監視 |

CheckTime |

NRPE |

FTP監視 |

FTP |

使用なし(ポート番号監視) |

HTTP監視 |

HTTP |

使用なし(ポート番号監視) |

HTTPS監視 |

HTTPS |

使用なし(ポート番号監視) |

SSLの証明書有効期限監視 |

SSL-CERT |

使用なし |

Webコンテンツ改ざん監視 |

HTTP-INCIDENT |

使用なし |

6.1.2.3. Linux メールサーバ監視一覧

テンプレート名 |

登録サービスID |

使用エージェント |

|---|---|---|

PING監視 |

PING |

使用なし(ICMP監視) |

NRPE経由でのSWAP監視 |

SWAPMEMORY |

NRPE |

NRPE経由でのディスク監視 |

DISK |

NRPE |

NRPE経由でのロードアベレージ監視 |

LOAD |

NRPE |

CPU監視 |

CPU |

SNMP |

TRAFFIC監視 |

TRAFFIC-LAN

TRAFFIC-WAN

|

SNMP |

メモリ監視(Cache/buffer除外) |

MEMORY |

SNMP |

SSH監視 |

SSH |

使用なし(ポート番号監視) |

NRPE経由でのNTPサーバOS時刻監視 |

CheckTime |

NRPE |

POP3監視 |

POP3 |

使用なし(ポート番号監視) |

POPS監視 |

POPS |

使用なし(ポート番号監視) |

SMTP監視 |

SMTP

SMTP-Submission

|

使用なし(ポート番号監視) |

SMTPS監視 |

SMTPS |

使用なし(ポート番号監視) |

IMAP4監視 |

IMAP |

使用なし(ポート番号監視) |

IMAPS監視 |

IMAPS |

使用なし(ポート番号監視) |

NRPE経由でのメールキュー監視 |

MAILQ |

NRPE |

6.1.2.4. Linux MySQLサーバ監視一覧

テンプレート名 |

登録サービスID |

使用エージェント |

|---|---|---|

PING監視 |

PING |

使用なし(ICMP監視) |

NRPE経由でのSWAP監視 |

SWAPMEMORY |

NRPE |

NRPE経由でのディスク監視 |

DISK |

NRPE |

NRPE経由でのロードアベレージ監視 |

LOAD |

NRPE |

CPU監視 |

CPU |

SNMP |

TRAFFIC監視 |

TRAFFIC-LAN

TRAFFIC-WAN

|

SNMP |

メモリ監視(Cache/buffer除外) |

MEMORY |

SNMP |

SSH監視 |

SSH |

使用なし(ポート番号監視) |

NRPE経由でのNTPサーバOS時刻監視 |

CheckTime |

NRPE |

MySQL監視 |

MySQL |

使用なし(ポート番号監視) |

NRPE経由でのMySQL監視 |

MySQL-NRPE |

NRPE |

6.1.2.5. Linux PostgreSQLサーバ監視一覧

テンプレート名 |

登録サービスID |

使用エージェント |

|---|---|---|

PING監視 |

PING |

使用なし(ICMP監視) |

NRPE経由でのSWAP監視 |

SWAPMEMORY |

NRPE |

NRPE経由でのディスク監視 |

DISK |

NRPE |

NRPE経由でのロードアベレージ監視 |

LOAD |

NRPE |

CPU監視 |

CPU |

SNMP |

TRAFFIC監視 |

TRAFFIC-LAN

TRAFFIC-WAN

|

SNMP |

メモリ監視(Cache/buffer除外) |

MEMORY |

SNMP |

SSH監視 |

SSH |

使用なし(ポート番号監視) |

NRPE経由でのNTPサーバOS時刻監視 |

CheckTime |

NRPE |

PostgreSQL監視 |

PGSQL |

使用なし(ポート番号監視) |

NRPE経由でのPostgreSQL監視 |

PGSQL-NRPE |

NRPE |

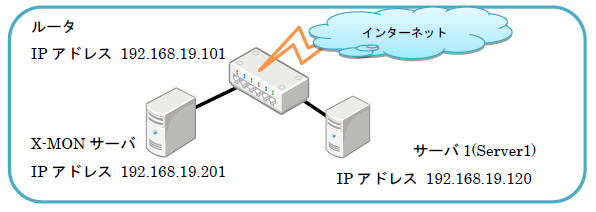

6.1.3. サンプルネットワーク

本リファレンス内で使用する設定例のネットワークです。

図の「サーバ1」に対して監視設定をするように解説を行います。

■ サンプルネットワーク

サーバ1のホスト登録時の情報

項目 |

内容 |

|---|---|

ホストID |

Server1 |

ホスト名称 |

サーバ1 |

IPアドレス |

192.168.19.120 |

SNMP認証設定(不明) |

バージョン:v2c

コミュニティ名:xtrans

|

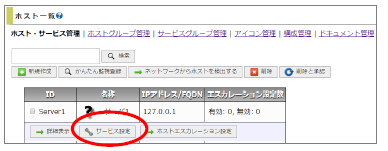

6.1.4. 監視の設定方法について

監視の設定方法について簡単に説明します。

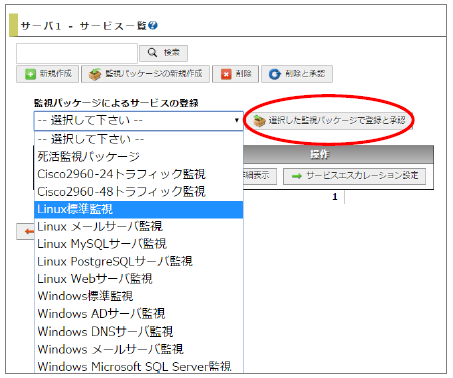

6.1.4.1. 監視パッケージの場合

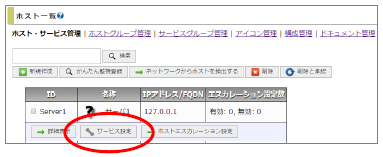

監視パッケージで監視設定する場合はホストを登録後、X-MONの[管理者メニュー] の[ホスト・サービス管理] にて該当ホストの[サービス設定]を開きます。

■ サービス設定

監視パッケージが選択出来ますので、任意のパッケージを選択し、[選択した監視パッケージで登録と承認 ] をしてください。

■ 監視パッケージ

監視パッケージに登録されているサービス監視が設定されます。

このままX-MONを再起動して反映する事も出来ますし、[ 詳細表示] を開くと[編集 ]メニューもありますので、この場で設定を変更する事も可能です。 また、必要ないサービスがある場合は、チェックボックスにチェックを入れて削除する事も可能です。

■ 監視パッケージ設定

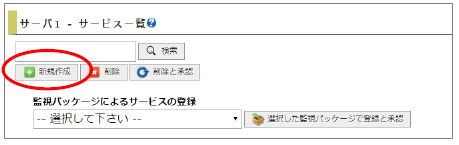

6.1.4.2. 新規にサービス追加する場合

監視パッケージを使用せず、1つずつ監視を追加することも可能です。

新規にサービスを設定する場合はホストを登録後、X-MONの[管理者メニュー ] の[ ホスト・サービス管理 ] にて該当ホストの[サービス設定 ]を開きます。

■ サービス設定

左上の[ 新規作成] を開くと新規にサービスの追加が可能です。

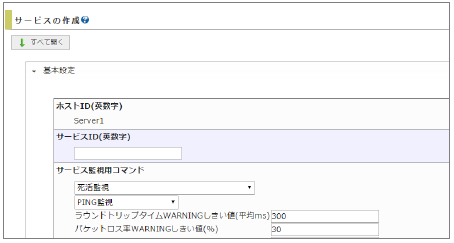

■ 新規作成

■ サービスの作成

6.1.5. 監視設定の編集時の注意点

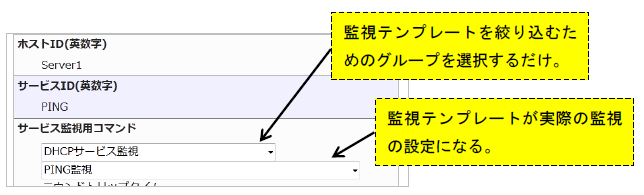

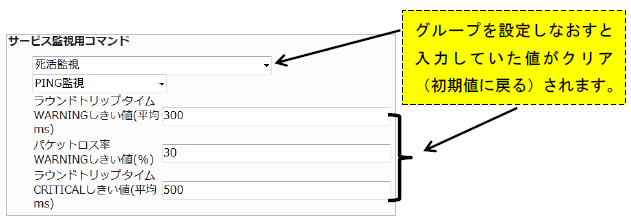

設定した監視設定を編集する際ですが、[ サービス監視用コマンド] の選択BOXが [DHCPサービス監視] が表示されます。

■ 注意点

これはX-MONの仕様によるもので、監視テンプレート(チェックコマンド)を絞り込むためのグループなので、 その下の選択BOXで監視テンプレートが選択されていれば問題はなく、直接監視には影響はありません。

設定時に気になるユーザ様はグループを選択し直して頂いて設定も出来ますが、その際にオプションで入力していた値がクリアされます。

そのため、グループの選択はそのまま[DHCPサービス監視]のままで編集を実施してください。 本件については、弊社内にて改善計画中です。

■ 注意点

6.2. Linux標準監視 (共通監視)

6.2.1. PING監視

監視グループ |

チェックコマンド |

|---|---|

死活監視 |

PING監視 |

■ PING監視

6.2.1.1. 監視設定例

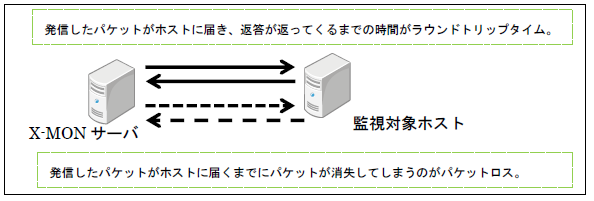

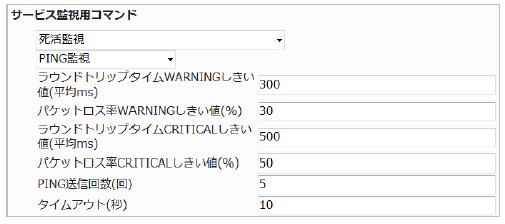

標準的な死活監視においては、設定はデフォルトで充分ですが、シビアに監視する際はタイムアウトの秒数(デフォルト10秒)を短くしたり応答時間であるラウンドトリップタイムのしきい値を変更したり調整してください。

■ 設定例

6.2.1.2. 設定項目一覧

項目 |

内容 |

|---|---|

ラウンドトリップタイム

WARNINGしきい値(平均ms)

|

ラウンドトリップタイムがこの値を超えた場合、

監視ステータスをWARNINGにします。

|

パケットロス率

WARNINGしきい値(%)

|

パケットロス率がこの値を超えた場合、

監視ステータスをWARNINGにします。

|

ラウンドトリップタイム

CRITICALしきい値(平均ms)

|

ラウンドトリップタイムがこの値を超えた場合、

監視ステータスをCRITICALにします。

|

パケットロス率

CRITICALしきい値(%)

|

パケットロス率がこの値を超えた場合、

監視ステータスをCRITICALにします。

|

PING送信回数(回) |

1回の監視につき実行するPINGの回数を指定します。 |

タイムアウト(秒) |

監視対象ホストから指定した秒数以上応答がない場合、

チェックを終了し、監視ステータスをCRITICALにします。

|

6.2.2. NRPE経由でのSWAP監視

監視グループ |

チェックコマンド |

|---|---|

Linux/Unix系リソース監視(NRPE) |

NRPE経由でのSWAP監視 |

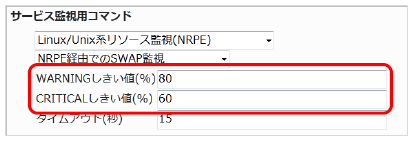

NRPEを利用して、監視対象ホストのスワップメモリの空き容量の監視を行います。

スワップメモリの空き容量がしきい値を下回る場合は、監視ステータスをWARNINGまたはCRITICALにします。

スワップメモリはサーバの用途により、使用量が異なりますのでサーバの状況をよく確認してからしきい値を決定してください。 またしきい値については、60%等、パーセントの値として処理されます。

6.2.2.1. 監視設定例

Server1ではスワップメモリは1G割り当てられているとします。

残りのスワップメモリが80%以下でWARNING,60%以下でCRITICALとする場合は下記のように設定します。

■ SWAP監視

6.2.2.2. 設定項目一覧

項目 |

内容 |

|---|---|

WARNINGしきい値(%) |

監視対象ホストのスワップメモリの空き容量がこの値を

下回った場合、監視ステータスをWARNINGにします。

|

CRITICALしきい値(%) |

監視対象ホストのスワップメモリの空き容量がこの値を

下回った場合、監視ステータスをCRITICALにします。

|

タイムアウト(秒) |

監視対象ホストから指定した秒数以上応答がない場合、

チェックを終了し、監視ステータスをCRITICALにします。

|

6.2.3. NRPE経由でのディスク監視

監視グループ |

チェックコマンド |

|---|---|

Linux/Unix系リソース監視(NRPE) |

NRPE経由でのDISK監視 |

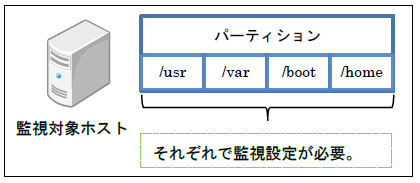

NRPEを利用して、監視対象ホストのディスク空き容量の監視を行います。

ディスク空き容量がしきい値を下回る場合は、監視ステータスをWARNINGまたはCRITICALにします。

■ ディスク監視

また、しきい値は空き容量をパーセントで計算します。そのため、同じしきい値で違うパーティションの監視設定をする際は注意してください。

例:/usrには50G,/varには100G割り当てられている。

WARNINGのしきい値を20%,CRITICALのしきい値を10%とした場合、

/usrは残り10GでWARNING,残り5GでCRITICALを検知

/varは残り20GでWARNING,残り10GでCRITICALを検知

となります。

6.2.3.1. 監視設定例

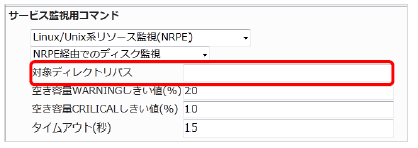

入力するパーティションの入力欄は「対象ディレクトリパス」となっています。

■ 監視設定

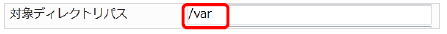

通常のパーティションを監視するようでしたら、/varや/usrをそのまま入力します。

■ パーティション指定

パーティションになっていない、/ 以下にマウントされている場合は入力してもマウントポイントの容量が表示されます。

・例1:/tmpはパーティションになっておらず、/ 以下にマウントされている。

この場合、/tmp を入力しても/ の容量が返ってきます。

# df –Th Filesystem Type サイズ 使用 残り 使用% マウント位置 /dev/sda3 ext3 7.7G 1.9G 5.4G 26% / /dev/sda1 ext3 99M 12M 82M 13% /boot |

・例2:/dev/sdbを/var/wwwとしてマウントしている場合は/var/wwwを指定する事で/var/wwwの容量の監視が可能です。

# df –Th Filesystem Type サイズ 使用 残り 使用% マウント位置 /dev/sda3 ext3 7.7G 1.9G 5.4G 26% / /dev/sda1 ext3 99M 12M 82M 13% /boot /dev/sdb ext3 9.9G 151M 9.2G 2% /var/www |

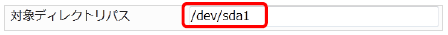

デバイス名でも指定は可能です。

・例3:/dev/sda1と/bootとしてマウントしている場合、/dev/sda1を指定する事で/bootの容量の監視が可能。

■ デバイス名で指定

# df –Th Filesystem Type サイズ 使用 残り 使用% マウント位置 /dev/sda1 ext4 485M 30M 430M 7% /boot |

監視結果はマウントポイントの名前で表示されます。

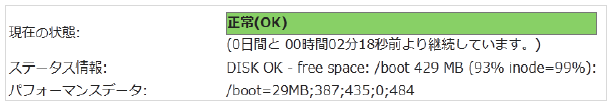

■ 監視結果

それぞれ環境に合わせて設定ください。

6.2.3.2. 設定項目一覧

項目 |

内容 |

|---|---|

対象ディレクトリパス |

監視するパーティションをデバイスのフルパスあるいは

マウントポイントへのフルパスで指定します。

|

空き容量WARNINGしきい値(%) |

監視対象ホストの空き容量がこの値を下回った場合、

監視ステータスをWARNINGにします。

|

空き容量CRILICALしきい値(%) |

監視対象ホストの空き容量がこの値を下回った場合、

監視ステータスをCRITICALにします。

|

タイムアウト(秒) |

監視対象ホストから指定した秒数以上応答がない場合、

チェックを終了し、監視ステータスをCRITICALにします。

|

6.2.4. NRPE経由でのロードアベレージ監視

監視グループ |

チェックコマンド |

|---|---|

Linux/Unix系リソース監視(NRPE) |

NRPE経由でのロードアベレージ監視 |

NRPEを利用して、監視対象ホストのロードアベレージの監視を行います。

監視ホスト上ではwコマンド、uptimeコマンドで確認できます。

ロードアベレージがしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 サーバ環境にあわせてしきい値を調整してください。

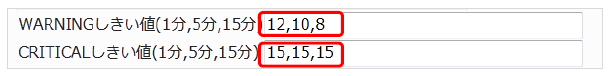

6.2.4.1. 監視設定例

■ しきい値入力

6.2.4.2. 監視パッケージ登録時のタイムアウト値について

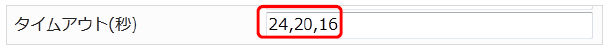

X-MON3.0.5をご使用で監視パッケージにてロードアベレージ監視を追加した際、タイムアウト値が「24,20,16」と自動入力されています。

■ タイムアウト値バグ

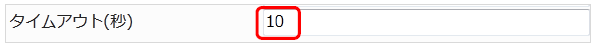

これはX-MON3.0.5上でのバグになります。今後のアップデートで改善予定ですので大変恐れ入りますが、「10」など任意の秒数へ修正をお願いします。

■ タイムアウト値修正後

6.2.4.3. 設定項目一覧

項目 |

内容 |

|---|---|

WARNINGしきい値(1分,5分,15分) |

カンマ区切りで1分間の平均のしきい値、5分間の平均のしきい値、

15分間の平均のしきい値を指定します。

監視対象ホストのロードアベレージがこの値を超えた場合、

監視ステータスをWARNINGにします。

|

CRITICALしきい値(1分,5分,15分) |

カンマ区切りで1分間の平均のしきい値、5分間の平均のしきい値、

15分間の平均のしきい値を指定します。監視対象ホストの

ロードアベレージがこの値を超えた場合、

監視ステータスをCRITICALにします。

|

タイムアウト(秒) |

監視対象ホストから指定した秒数以上応答がない場合、

チェックを終了し、監視ステータスをCRITICALにします。

|

6.2.5. CPU監視

監視グループ |

チェックコマンド |

|---|---|

Linux/Unix系リソース監視(SNMPv1,v2対応) |

CPU監視 |

SNMP(バージョン1または2c)を利用して、監視対象ホストのCPU使用率(ユーザプロセス、niceプロセス、システムプロセス合計のCPU使用率)の監視を行います。

CPUの使用率がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 X-MONからSNMPでの情報取得ができない場合は、監視ステータスをUNKNOWNにします。

6.2.5.1. X-MONにおけるCPU使用率の算出仕様

監視ホスト上ではtopコマンドの部分で確認出来ます。

top - 16:31:00 up 24 days, 17 min, 3 users, load average: 1.37, 0.53, 0.22 Tasks: 103 total, 2 running, 101 sleeping, 0 stopped, 0 zombie Cpu(s): 0.3%us, 8.0%sy, 0.0%ni, 0.0%id, 89.4%wa, 1.0%hi, 1.3%si, 0.0%st Mem: 1026080k total, 1017472k used, 8608k free, 2220k buffers Swap: 1052248k total, 4388k used, 1047860k free, 702576k cached |

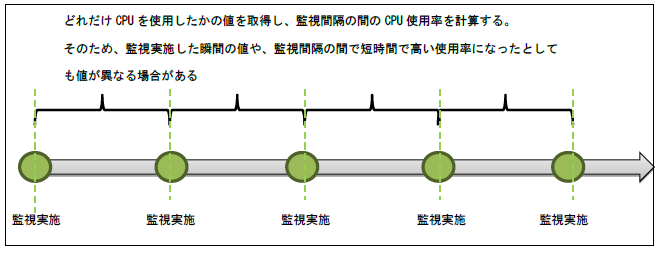

監視ホスト上でコマンドで確認出来る使用率は「その瞬間の使用率」となっており、 X-MONからSNMPを使用してCPU使用率を監視する場合は「監視間隔の間にCPUを使った時間から平均使用率を算出」しています。

そのため、短時間でCPU使用率が100%など高い数値を出した場合において監視間隔が長いと、X-MON上ではCPU使用率が低くなる場合があります。

■ CPU使用率の算出

6.2.5.2. サーバのコア数による最大値について

監視ホスト上では下記コマンドで確認出来ます。

*4コアの例

$ cat /proc/cpuinfo | grep processor processor : 0 processor : 1 processor : 2 processor : 3 |

また、topコマンドからでも確認出来ます。topコマンドでサーバ情報を表示中に「1」を押すとCPUがコアごとに表示されます。

top - 18:05:32 up 37 min, 1 user, load average: 0.00, 0.00, 0.00 Tasks: 118 total, 1 running, 117 sleeping, 0 stopped, 0 zombie Cpu0 : 0.0%us, 0.0%sy, 0.0%ni,100.0%id, 0.0%wa, 0.0%hi, 0.0%si, 0.0%st Cpu1 : 0.0%us, 0.0%sy, 0.0%ni, 95.2%id, 0.0%wa, 0.0%hi, 4.8%si, 0.0%st Cpu2 : 0.0%us, 0.8%sy, 0.0%ni, 95.2%id, 0.0%wa, 0.0%hi, 4.0%si, 0.0%st Cpu3 : 0.0%us, 0.0%sy, 0.0%ni, 96.7%id, 0.0%wa, 0.0%hi, 3.3%si, 0.0%st Mem: 2057640k total, 270300k used, 1787340k free, 16320k buffers Swap: 2096472k total, 0k used, 2096472k free, 145068k cached |

最大値を100%で指定したい場合は

監視グループ |

チェックコマンド |

|---|---|

Linux/Unix系リソース監視(SNMPv1,v2対応) |

CPU監視(コア数分割) |

をご使用ください。

6.2.5.3. 監視設定例

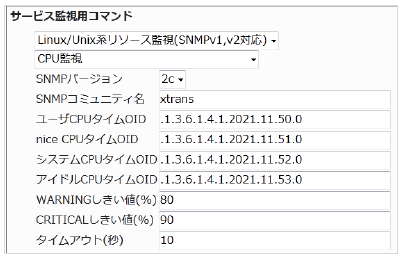

サンプルネットワークでServer1に対して監視設定する場合は下記のようになります。

ホスト登録時にSNMP情報を指定している場合は自動的に入力されます。指定してない場合は入力してください。

・ユーザCPUタイムOID

・nice CPUタイムOID

・システムCPU OID

・アイドルCPU OID

通常のLinux/Unixにてnet-snmpを使用する際はデフォルトで結構です。

■ 設定例

6.2.5.4. 設定項目一覧

項目 |

内容 |

|---|---|

SNMPバージョン |

監視対象ホストのSNMPバージョンを指定します |

SNMPコミュニティ名 |

監視対象ホストのSNMPコミュニティ名を指定します。 |

ユーザCPUタイムOID |

監視対象ホストのユーザプロセスのCPU占有時間を取得する

カウンタ型のOIDを指定します。初期値では

一般的なLinuxサーバのユーザプロセスのCPU占有時間を取得する

「ssCpuRawUser」のOIDが指定されています。

|

nice CPUタイムOID |

監視対象ホストの実行優先度(nice)を変更したユーザプロセスの

CPU占有時間を取得するカウンタ型のOIDを指定します。

初期値では一般的なLinuxサーバの実行優先度(nice)を

変更したユーザプロセスのCPU占有時間を取得する

「ssCpuRawNice」のOIDが指定されています。

|

システムCPUタイムOID |

監視対象ホストのシステムプロセスのCPU占有時間を取得する

カウンタ型のOIDを指定します。初期値では一般的な

LinuxサーバのシステムプロセスのCPU占有時間を取得する

「ssCpuRawSystem」のOIDが指定されています。

|

アイドルCPUタイムOID |

監視対象ホストのCPUの空き状態の時間を取得する

カウンタ型のOIDを指定します。初期値では

一般的なLinuxサーバのCPUの空き状態の時間を取得する

「ssCpuRawIdle」のOIDが指定されています。

|

WARNINGしきい値(%) |

監視対象ホストのCPU使用率がこの値を超えた場合、

監視ステータスをWARNINGにします。

CPU使用率の最大値は「コア数×100%」となります。

|

CRITICALしきい値(%) |

監視対象ホストのCPU使用率がこの値を超えた場合、

監視ステータスをCRITICALにします。CPU使用率の最大値は

「コア数×100%」となります。

|

タイムアウト(秒) |

監視対象ホストから指定した秒数以上応答がない場合、

チェックを終了し、監視ステータスをUNKNOWNにします。

|

6.2.6. TRAFFIC監視

監視グループ |

チェックコマンド |

|---|---|

Linux/Unix系リソース監視(SNMPv1,v2対応) |

TRAFFIC監視 |

SNMP(バージョン1または2c)を利用して、監視対象ホストのネットワークインタフェースのトラフィックの監視を行います。

トラフィックがしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 X-MONからSNMPでの情報取得ができない場合は、監視ステータスをUNKNOWNにします。

監視パッケージ一覧では「TRAFFIC-LAN」と「TRAFFIC-WAN」の2つが追加されます。 「TRAFFIC-LAN」はサーバのeth1を、「TRAFFIC-WAN」はeth0を監視します。 NICの確認方法は 監視設定例 をご参照ください。

6.2.6.1. X-MONにおけるトラフィック量の算出仕様

CPU監視と同じですが、監視のタイミングの「瞬間値」ではなく「監視間隔の間のトラフィック量から監視間隔の時間で平均的に算出」します。 そのため監視間隔の間に短時間で多くのトラフィックが流れたとしてもX-MON上ではトラフィック量が少なくなる場合があります。

例として監視間隔が5分の間に合計30Mbpsのトラフィックが流れたとします。 そうすると1分平均6MbpsになりますのでX-MON上では6Mbpsのトラフィックが流れた、と認識されます。 この6Mbpsが監視設定で指定するしきい値と比較されます。そのためトラフィック監視は監視間隔を短くする事をおすすめします。

6.2.6.2. 監視設定例

トラフィックの値を取得するには、どのOIDが監視対象のNICに対応しているかを調べる必要があります。

X-MON3.2.0以降では、管理画面からSNMPWALK実行機能がございます。

その他コマンドで調べるにはX-MONサーバからコマンドで確認します。

■構文 # snmpwalk –v 2c –c <コミュニティ名> <IPアドレス> ifDesc |

サンプルネットワークに当てはめると

・コミュニティ名:xtrans

・IPアドレス:192.168.19.120

となりますので、その場合は

# snmpwalk -v 2c -c xtrans 192.168.19.120 ifDesc |

を発行します。

■発行例 # snmpwalk -v 2c -c xtrans 192.168.19.120 ifDescr IF-MIB::ifDescr.1 = STRING: lo IF-MIB::ifDescr.2 = STRING: eth0 IF-MIB::ifDescr.3 = STRING: eth1 |

この場合、「eth0はifDescr.2に対応」し、「eth1はifDescr.3に対応」となります。

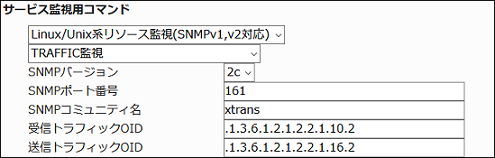

監視設定を見てみましょう。画像は新規作成時の画像となります。

■ 新規作成時

初期値で

受信トラフィックOID 「.1.3.6.1.2.1.2.2.1.10.2」

送信トラフィックOID 「.1.3.6.1.2.1.2.2.1.16.2」

となっています。OIDの最後の数字が先ほど調べた「ifDescr.○」の数字となります。 そうすると、初期値で監視をすると最後の数字が2ですのでeth0を監視するとなります。 eth1を監視したい場合は「ifDescr.3」ですので最後の数字を3にします。

eth1の受信トラフィックOIDは「.1.3.6.1.2.1.2.2.1.10.3」

eth1の送信トラフィックOIDは「.1.3.6.1.2.1.2.2.1.16.3」

複数のNICがある場合はこのようにしてOIDを指定してください。

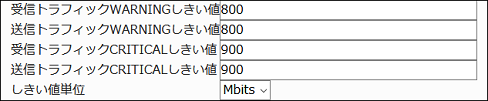

6.2.6.3. しきい値について

WARNINGとCRITICALのしきい値を入力します。単位は「しきい値単位」で指定します。

bits, kbits, Mbits, Gbitsから選択できます。1k=10³=1000として計算されます。

byteで確認するには8で割る必要があります。

・新規作成時の初期値

WARNINGしきい値 800 Mbit -> 100 MB

CRITICALしきい値 900 Mbit -> 112.5 MB

■ しきい値

NICの転送量により、しきい値を設定してください。

6.2.6.4. 設定項目一覧

項目名 |

内容 |

|---|---|

SNMPバージョン |

監視対象ホストのSNMPバージョンを指定します。 |

SNMPコミュニティ名 |

監視対象ホストのSNMPコミュニティ名を指定します。 |

受信トラフィックOID |

監視対象のNICの受信トラフィックを取得するカウンタ型のOIDを指定します。

初期値では一般的なLinuxサーバのNIC「eth0」の受信トラフィックを取得する

「ifInOctets」のOIDが指定されています。

|

送信トラフィックOID |

監視対象のNICの送信トラフィックを取得するカウンタ型のOIDを指定します。

初期値では一般的なLinuxサーバのNIC「eth0」の送信トラフィックを取得する

「ifOutOctets」のOIDが指定されています。

|

受信トラフィックWARNINGしきい値 |

監視対象NICの受信トラフィック量がこの値を超えた場合、

監視ステータスをWARNINGにします。

|

送信トラフィックWARNINGしきい値 |

監視対象NICの送信トラフィック量がこの値を超えた場合、

監視ステータスをWARNINGにします。

|

受信トラフィックCRITICALしきい値 |

監視対象NICの受信トラフィック量がこの値を超えた場合、

監視ステータスをCRITICALにします。

|

送信トラフィックCRITICALしきい値 |

監視対象NICの送信トラフィック量がこの値を超えた場合、

監視ステータスをCRITICALにします。

|

しきい値単位 |

しきい値の単位を指定することができます。

bits, kbits, Mbits, Gbits等の単位を指定することができ

送受信ともに、WARNINGしきい値、CRITICALしきい値に適用されます。

|

タイムアウト(秒) |

監視対象ホストから指定した秒数以上応答がない場合、

チェックを終了し、監視ステータスをUNKNOWNにします。

|

6.2.7. メモリ監視(Cache/buffer除外)

監視グループ |

チェックコマンド |

|---|---|

Linux/Unix系リソース監視(SNMPv1,v2対応) |

メモリ監視(Cache/buffer除外) |

SNMP(バージョン1または2c)を利用して、監視対象ホストの実メモリ使用率とスワップメモリ使用率の監視を行います。 この監視における物理メモリ使用量とは、総メモリ量から未使用のメモリ(キャッシュされていないメモリ、free)量とキャッシュメモリ(キャッシュされているメモリ、bufferとcached)量を引いたメモリ量を指します。

スワップメモリの使用率や実メモリ使用率がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 X-MONからSNMPでの情報取得ができない場合は、監視ステータスをUNKNOWNにします。

■監視ホストでの確認 # free –m total used free shared buffers cached Mem: 499 184 314 0 16 136 -/+ buffers/cache: 32 466 Swap: 1023 0 1023 |

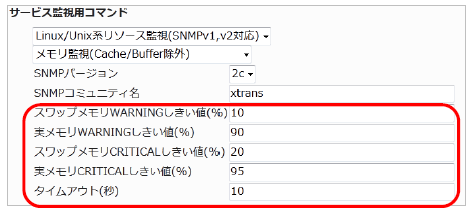

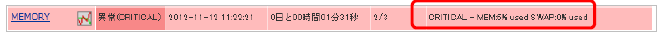

6.2.7.1. 監視設定例

通常、監視ホストでメモリ使用量を確認する際はGByteやMByte単位で確認していると思いますが、監視では「使用率」となるためしきい値はパーセントで設定します。

また、監視設定ではスワップメモリの使用率と実メモリの使用率を指定出来ます。 監視の検知はどちらかのしきい値を超えた段階で検知します。

■ 監視設定例

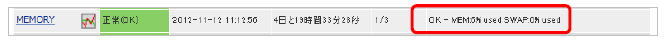

監視が正常に行われている場合は、画像のように実メモリはMEM、スワップはSWAPとして使用率が表示されます。

■ メモリ監視

注意点としては監視を検知した場合に実メモリのしきい値を超えたのかスワップのしきい値を超えて検知したのか表示はされませんので監視ホストを直接確認して下さい。

■ 検知時

6.2.7.2. 設定項目一覧

項目名 |

内容 |

|---|---|

SNMPバージョン |

監視対象ホストのSNMPバージョンを指定します。 |

SNMPコミュニティ名 |

監視対象ホストのSNMPコミュニティ名を指定します。 |

スワップメモリWARNINGしきい値(%) |

監視対象ホストのスワップメモリ使用率がこの値を超えた場合、

監視ステータスをWARNINGにします。

|

実メモリWARNINGしきい値(%) |

監視対象ホストの実メモリ使用率がこの値を超えた場合、

監視ステータスをWARNINGにします。

|

スワップメモリCRITICALしきい値(%) |

監視対象ホストのスワップメモリ使用率がこの値を超えた場合、

監視ステータスをCRITICALにします。

|

実メモリCRITICALしきい値(%) |

監視対象ホストの実メモリ使用率がこの値を超えた場合、

監視ステータスをCRITICALにします。

|

タイムアウト(秒) |

監視対象ホストから指定した秒数以上応答がない場合、

チェックを終了し、監視ステータスをUNKNOWNにします。

|

6.2.8. SSH監視

監視グループ |

チェックコマンド |

|---|---|

SSHサービス監視 |

SSH監視 |

監視対象ホストのSSHサービスの監視を行います。

監視対象ホストでSSHサービスが起動していない場合、監視ステータスをCRITICALにします。

X-MONサーバからSSH接続できるように監視ホストに予め設定をお願いします。

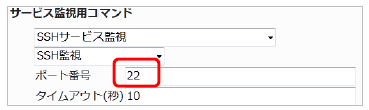

6.2.8.1. 監視設定例

通常、SSHはポート番22番を使用します。デフォルトの設定でも22番が指定されますので、監視ホストの設定で違うポート番号を指定している場合はその番号を指定してください。

■ 監視設定例

6.2.8.2. 設定項目一覧

項目名 |

内容 |

|---|---|

ポート番号 |

監視対象となるSSHサービスのポート番号を指定します。 |

タイムアウト(秒) |

監視対象ホストから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

6.2.9. NRPE経由でのNTPサーバOS時刻監視

監視グループ |

チェックコマンド |

|---|---|

時刻監視 |

NRPE経由でのNTPサーバOS時刻監視 |

NRPEを利用して、監視ホストのシステム時刻のずれの監視を行います。

誤差(秒数)がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 比較対象のNTPサーバから時刻が取得できない場合は、監視ステータスをUNKNOWNにします。

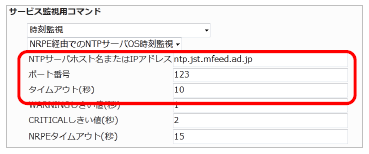

監視パッケージ一覧で設定した場合は比較するNTPサーバとして「ntp.jst.mfeed.ad.jp」が指定されています。

■ 監視パッケージでの設定

6.2.9.1. 監視設定例

監視設定において[ NTPサーバホスト名またはIPアドレス] と[ポート番号] と[タイムアウト]を指定します。この2つは監視ホストと比較するNTPサーバの情報を指定します。

一般的なNTPサーバ(公開されているpublicなもの)はポート番号は123番を使用しますが、自社内用などでポート番号を変更している場合はそこで使用されているポート番号を指定してください。

■ 監視設定例

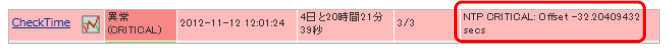

時刻のズレを検知した場合はステータス情報には「Offset<ズレている秒数>」が表示されます。

■ 検知時

6.2.9.2. 他のチェックコマンドとの違い

時刻監視は他にもチェックコマンドがありますので解説します。

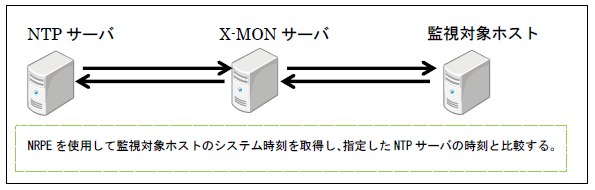

6.2.9.2.1. NRPE経由でのNTPサーバOS時刻監視

本章で説明している項目となります。

NRPEを利用して、監視ホストのシステム時刻を指定したNTPサーバと比較します。

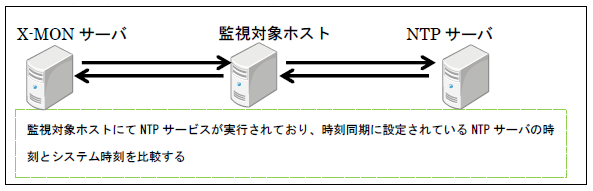

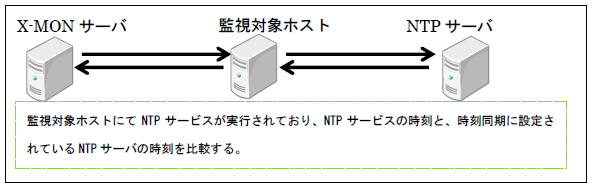

6.2.9.2.2. NRPE経由でのNTPサーバ動作監視

NRPEを利用して、監視対象ホストのNTPサービスにて設定されている時刻同期するためのNTPサーバとシステム時刻のズレの監視を行います。 監視対象ホストにてNTPサービスが実行されている必要があります。

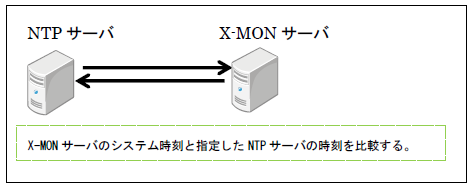

6.2.9.2.3. NTPサーバOS時刻監視

この監視はX-MONサーバと指定したNTPサーバとの時刻のズレを監視します。そのためX-MONサーバに使用してください。

6.2.9.2.4. NTPサーバ動作監視

監視対象ホストが提供しているNTPサービスの時刻が、NTPサービスにて設定されている時刻同期するためのNTPサーバと時刻のズレの監視を行います。 監視対象ホストにてNTPサービスが実行されている必要があります。

6.2.9.3. 設定項目一覧

項目名 |

内容 |

|---|---|

NTPサーバホスト名またはIPアドレス |

監視対象ホストの時刻と比較するNTPサーバのホスト名またはIPアドレスを指定します。 |

ポート番号 |

時刻を比較するNTPサーバのポート番号を指定します。 |

タイムアウト(秒) |

監視対象ホストから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

WARNINGしきい値(秒) |

監視対象ホストとNTPサーバとの時刻の誤差がこの値を超えた場合、

監視ステータスをWARNINGにします。

|

CRITICALしきい値(秒) |

監視対象ホストとNTPサーバとの時刻の誤差がこの値を超えた場合、

監視ステータスをCRITICALにします。

|

NRPEタイムアウト(秒) |

監視対象ホストから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

6.3. Linux Webサーバ監視

Linux Webサーバ監視ではWebサービスを提供しているホストに対する監視パッケージです。

内容はLinux標準監視とWebサービスに特化した監視項目です。

項目一覧は Linux Webサーバ監視一覧 をご参照ください。

6.3.1. FTP監視

監視グループ |

チェックコマンド |

|---|---|

FTPサービス監視 |

FTP監視 |

監視対象ホストのFTPサービスの監視を行います。

接続できない場合、監視ステータスをCRITICALにします。

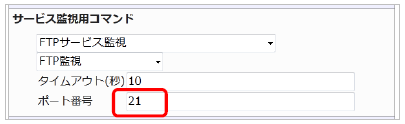

6.3.1.1. 監視設定例

通常、FTPはポート番号21番を使用します。 デフォルトの設定でも21番が指定されますので、監視ホストの設定で違うポート番号を指定している場合はその番号を指定してください。

■ 監視設定例

6.3.1.2. 設定項目一覧

項目名 |

内容 |

|---|---|

ポート番号 |

監視対象となるFTPサービスのポート番号を指定します。 |

タイムアウト(秒) |

監視対象ホストからの応答時間がこの値を超えた場合、

監視ステータスをCRITICALにします。

|

6.3.2. HTTP監視

監視グループ |

チェックコマンド |

|---|---|

Webサービス監視 |

HTTP監視 |

Webページの監視を行います。

HTTPステータスコードを指定しないとき、接続が可能(HTTPステータスコードが200番台または300番台)な場合、監視ステータスをOKにします。 クライアント側のエラー(HTTPステータスコードが400番台)の場合、監視ステータスをWARNINGにします。 サーバ側のエラー(HTTPステータスコードが500番台または100未満)やタイムアウトの場合、監視ステータスをCRITICALにします。

X-MONサーバからはIPアドレスでアクセスします。

6.3.2.1. 監視設定例

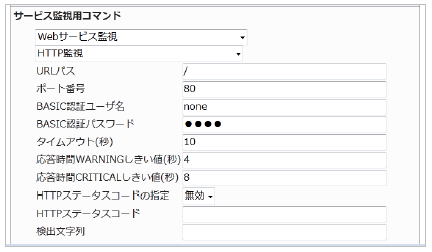

6.3.2.1.1. 基本的な設定例

サンプルネットワークでの構成の場合、IPアドレスは192.168.19.120のため、X-MONサーバからは

http://192.168.19.120

のアドレスでアクセスする形となります。オプションで設定を入れる事が可能です。

新規作成の際のデフォルトの設定は下記となります。

■ デフォルトの設定

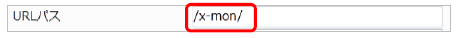

URLパスは、IPアドレスの最後にパスを追加が出来ます。

デフォルトは「/」です。例えば、

http://192.168.19.120/x-mon/

を監視するURLパスとする場合は

/x-mon/

と指定します。

■ URLパス

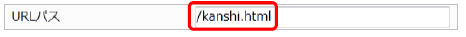

厳密にファイル名まで指定する事も可能です。

使用用途としては、「index.htmlはページビューをカウントしているため、kanshi.htmlという監視するためだけのページを配置させ、X-MONからのアクセスを別ファイルにする」などです。

■ http://192.168.19.120/kanshi.htmlにアクセスする場合

6.3.2.1.2. ポート番号

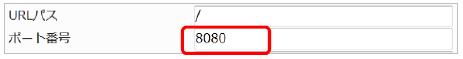

ポート番号を指定できます。アプリケーションでポート番号を指定してweb管理画面を使用している場合に指定します。

http://192.168.19.120:8080/

を監視したい場合はポート番号に8080を指定します。

■ ポート番号指定

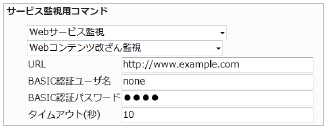

6.3.2.1.3. Basic認証を使用する場合

監視するページにBasic認証がかかっている場合はユーザ名とパスワードを入力出来ます。

デフォルトではユーザ名はnone パスワードもnoneになっています。

監視するページにBasic認証が設定されていない場合、入力された情報は使用されません。

■ Basic認証

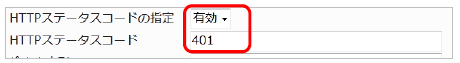

6.3.2.1.4. HTTPステータスコードの指定

HTTPはアクセスした際にステータスコードを返答します。

この章の初めにも記載しておりますがデフォルトは下記です。

HTTPステータスコードが400番台:WARNING

HTTPステータスコードが500番台または100未満:CRITICAL

しかし、運用上で指定のステータスコードについては既知の問題や仕様で障害としない場合も出てきますのでその場合はこのオプションを使用してください。

また、カンマ「,」を使用する事で複数のステータスコードを指定出来ます。

HTTPステータスコードの指定を有効にするには、設定を有効にしてください。

■ ステータスコードの有効

例)Basic認証のユーザ名、パスワードが不明な場合

監視するURLにBasic認証が設定されているが、情報がわからずアクセスした場合は認証が出来ないためステータスコードは401が返答されます。

「HTTPサービス自身は正常に稼働しているためこれは障害と見なさいない」とする場合はHTTPステータスコードの指定を有効にし、HTTPステータスコードに401を指定します。

■ ステータスコード指定

例)X-MONサーバからアクセス許可がされていない場合

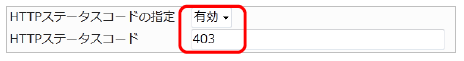

特定のIPアドレスからのみHTTPに接続が出来る場合等、アクセス権がない場合はステータスコード403が返答されます。

「HTTPサービス自身は正常に稼働しているためこれは障害と見なさいない」とする場合はHTTPステータスコードの指定を有効にし、HTTPステータスコードに403を指定します。

■ ステータスコード指定

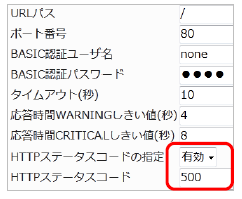

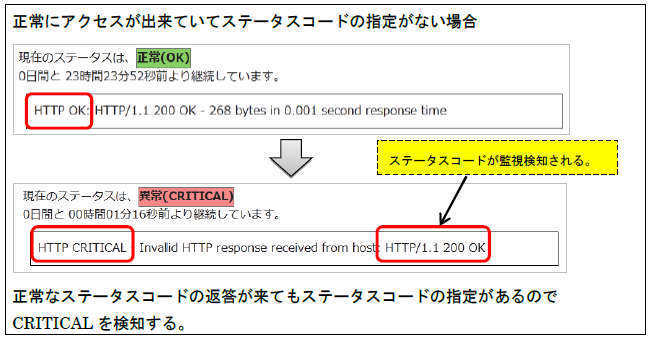

ステータスコードを有効にする場合の注意点

ステータスコードを有効にした場合、そのステータスコード以外はCRITICALを検知します。

例えば、URLパスをデフォルトの設定で正常にアクセスできる環境とします。

その場合にHTTPステータスの設定を500に設定し監視を行います。

■ ステータスコード指定

正常に監視出来ているのでステータスコードは200番が返答されますが、ステータスコード500番を指定しているので、アクセスは出来るにもかかわらず監視上ではCRITICALとなります。

■ ステータスコードの注意点

正常にアクセスが出来ていてステータスコードの指定がない場合

正常なステータスコードの返答が来てもステータスコードの指定があるので

CRITICALを検知する。

デフォルトではWARNING検知となる400番台を検知しても同様に指定ステータスコード以外になりますのでCRITICALとなります。

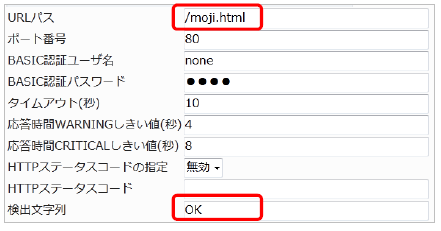

6.3.2.1.5. 検出文字列

監視するページで表示される文字列(ページのソース内)で監視が出来ます。

バーティカルバー(|)で区切ると複数の文字列を指定が出来、正規表現を使用する事も可能です。 文字列に使用できるのは英数字と平仮名、カタカナ、漢字です。

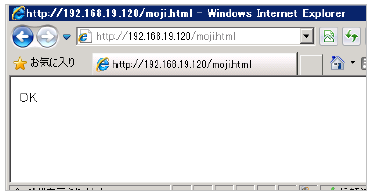

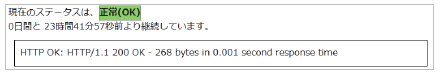

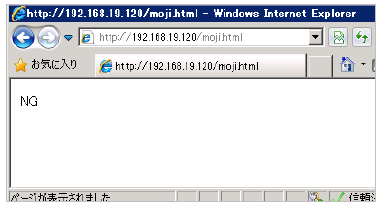

例)データベースとの接続がtrueの場合にOK、falseの場合にNGを表示するHTMLを準備し、それにアクセスして文字列監視をします。

しきい値としてはOKの文字列があれば正常、それ以外はCRITICALとなります。

監視するHTMLがmoji.htmlとする場合は下記のように設定します。

■ 検出文字列設定

実際ブラウザでアクセスした際の例は下記です。

■ ブラウザでアクセス

正常に監視が出来ている場合はHTTP監視と同じステータス情報が表示されます。

■ 正常時ステータス情報

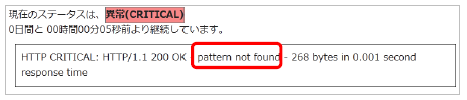

CRITICALにするために、表示の文字列がNGになるようにしてみます。

■ ブラウザでアクセス

OK以外の文字列が表示されているのでCRITICALを検知します。

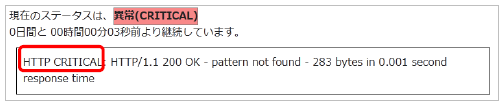

HTTPのステータスコードは200番なので正常ですが、「pattern not found」と文字列検知にてCRITICALになっています。

■ CRITICAL時ステータス情報

正規表現も使用可能です。

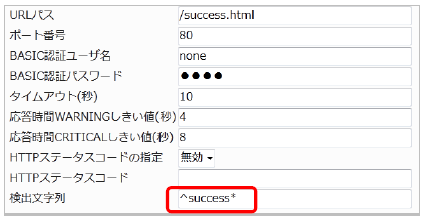

例として、下記条件のようなHTMLであるsuccess.htmlを作成するとします。

プログラムが正常な動作をしていれば「success<処理にかかった秒数>sec」を表示する

プログラムが異常な動作をしていれば「nonsuccess<処理にかかった秒数>sec」を表示する

例えば処理にかかった時間が30秒でしたら「success30sec」と表示されます。

90秒処理して異常な動作の場合は「nonsuccess90sec」と表示されます。

検知する文字列を「success」に設定だけだと両パターンでも監視はOKになってしまうため、「文字列の先頭であり、successの後は1文字以上の文字とする」とします。

指定すべき文字列は「^success*」となります。

■ 監視設定

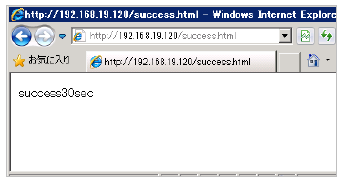

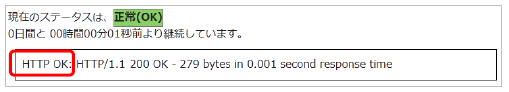

ブラウザで確認では正常に動作している表示となっているため、監視でも正常が検知されます。

■ ブラウザでアクセス

■ 正常時ステータス情報

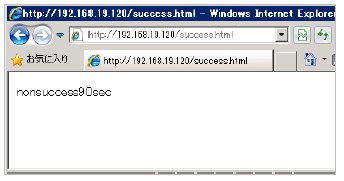

CRITICALにするために、表示の文字列がNGになるようにしてみます。

■ ブラウザでアクセス

検知文字列が「success」だけですとCRITICALにはならないため、正規表現にてCRITICALを検知します。

■ CRITICAL時ステータス情報

6.3.2.2. 設定項目一覧

項目名 |

内容 |

|---|---|

URLパス |

監視対象ページを指定します。 |

ポート番号 |

監視対象のポート番号を指定します。 |

BASIC認証ユーザ名 |

監視対象ページにBASIC認証の制限をかけている場合、ユーザ名を入力します。 |

BASIC認証パスワード |

監視対象ページにBASIC認証の制限をかけている場合、パスワードを入力します。 |

タイムアウト(秒) |

監視対象ページから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

応答時間WARNINGしきい値(秒) |

監視対象ページの応答時間がこの値を超えた場合、監視ステータスをWARNINGにします。 |

応答時間CRITICALしきい値(秒) |

監視対象ページの応答時間がこの値を超えた場合、監視ステータスをCRITICALにします。 |

HTTPステータスコードの指定 |

HTTPステータスコードを指定して監視するかどうか指定します。

HTTPステータスコードの監視を行う場合は「有効」を選択します。

|

HTTPステータスコード |

監視ステータスOKとするHTTPステータスコードを指定します。カンマ(,)で区切ることで

複数のHTTPステータスコードを指定することができます。この項目を指定する場合、

前項で「有効」を選択する必要があります。監視対象ページのHTTPステータスコードが

この値以外の場合、監視ステータスをCRITICALにします

|

検出文字列 |

監視対象ページ内で監視する文字列を指定します。この項目では正規表現を

使用することができます。また、バーティカルバー(|)で区切ることで

複数の文字列を指定することができます。監視対象ページ内に指定した文字列が

ひとつも含まれていない場合、監視ステータスをCRITICALにします。

|

6.3.3. HTTPS監視

監視グループ |

チェックコマンド |

|---|---|

Webサービス監視 |

HTTPS監視 |

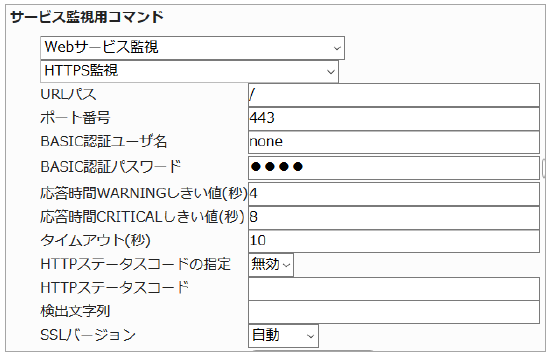

SSLに対応したWebページの監視を行います。

HTTPステータスコードを指定しないとき、接続が可能(HTTPステータスコードが200番台または300番台)な場合、監視ステータスをOKにします。 クライアント側のエラー(HTTPステータスコードが400番台)の場合、監視ステータスをWARNINGにします。 サーバ側のエラー(HTTPステータスコードが500番台または100未満)やタイムアウトの場合、監視ステータスをCRITICALにします。

X-MONサーバからはIPアドレスでアクセスします。

6.3.3.1. 監視設定例

サンプルネットワークでの構成の場合、IPアドレスは192.168.19.120のため、X-MONサーバからは

https://192.168.19.120

のアドレスでアクセスする形となります。オプションで設定を入れる事が可能です。

その他の設定項目は HTTP監視 と共通ですので、そちらを参照ください。

新規作成の際のデフォルトの設定は下記となります。

■ デフォルトの設定

6.3.3.2. 設定項目一覧

項目名 |

内容 |

|---|---|

URLパス |

監視対象ページを指定します。 |

ポート番号 |

監視対象のポート番号を指定します。 |

BASIC認証ユーザ名 |

監視対象ページにBASIC認証の制限をかけている場合、ユーザ名を入力します。 |

BASIC認証パスワード |

監視対象ページにBASIC認証の制限をかけている場合、パスワードを入力します。 |

タイムアウト(秒) |

監視対象ページから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

応答時間WARNINGしきい値(秒) |

監視対象ページの応答時間がこの値を超えた場合、監視ステータスをWARNINGにします。 |

応答時間CRITICALしきい値(秒) |

監視対象ページの応答時間がこの値を超えた場合、監視ステータスをCRITICALにします。 |

HTTPステータスコードの指定 |

HTTPステータスコードを指定して監視するかどうか指定します。

HTTPステータスコードの監視を行う場合は「有効」を選択します。

|

HTTPステータスコード |

監視ステータスOKとするHTTPステータスコードを指定します。カンマ(,)で区切ることで

複数のHTTPステータスコードを指定することができます。この項目を指定する場合、

前項で「有効」を選択する必要があります。監視対象ページのHTTPステータスコードが

この値以外の場合、監視ステータスをCRITICALにします

|

検出文字列 |

監視対象ページ内で監視する文字列を指定します。この項目では正規表現を

使用することができます。また、バーティカルバー(|)で区切ることで

複数の文字列を指定することができます。監視対象ページ内に指定した文字列が

ひとつも含まれていない場合、監視ステータスをCRITICALにします。

|

SSLバージョン |

SSLのバージョンを自動、SSLv2、SSLv3、TLSv1、TLSv1.1、TLSv1.2から指定できます。 |

6.3.4. SSLの証明書有効期限監視

監視グループ |

チェックコマンド |

|---|---|

Webサービス監視 |

SSLの証明書有効期限監視 |

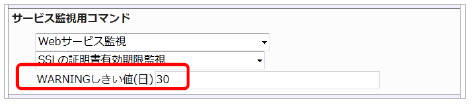

監視対象ホストのSSL証明書の有効期限の監視を行います。

SSL証明書の有効期限がしきい値を超える場合は、監視ステータスをWARNINGにします。 有効期限が切れた場合は、監視ステータスをCRITICALにします。

X-MONサーバからはIPアドレスでアクセスします。

6.3.4.1. 監視設定例

サンプルネットワークでの構成の場合、IPアドレスは192.168.19.120のため、X-MONサーバからは

https://192.168.19.120

のアドレスでアクセスした際に設定されている証明書のみの監視となります。

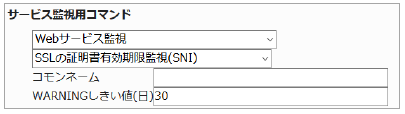

X-MONでは1つの監視ホストに複数のIPバーチャルホストが監視されている場合は、IPバーチャルホスト監視を使用する事により監視ホストを増やす事なく監視が可能です。 同じく一つのサーバでの有効期限を監視したい場合は「SSLの証明書有効期限監視(SNI)」プラグインを使用し、コモンネームを指定してください。

監視設定では証明書が切れる日にちまでの日数を指定します。

デフォルトではしきい値は30日で設定されます。

■ デフォルトの設定

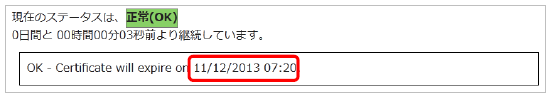

正常に監視が行われている場合は下記画像となります。証明書の有効期限日も表示されます。

■ 正常時

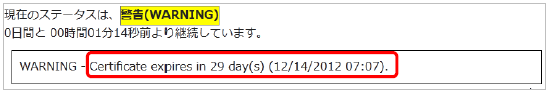

しきい値の30日を切り、WARNINGを検知した場合は残り日数と有効期限日が表示されます。

■ WARNING時

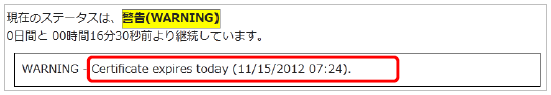

有効期限日の前日はその日で切れるため、todayと表示されます。

■ WARNING時

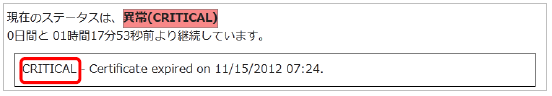

有効期限が切れた場合はCRITICALを検知、失効日が表示されます。

■ CRITICAL時

6.3.4.2. 設定項目一覧

項目名 |

内容 |

|---|---|

WARNINGしきい値(日) |

監視対象ホストのSSL証明書の残り有効期限がこの値を下回った場合、

監視ステータスをWARNINGにします。有効期限が切れた場合はCRITICALとします。

|

6.3.5. SSLの証明書有効期限間監視(SNI)

監視グループ |

チェックコマンド |

|---|---|

Webサービス監視 |

SSLの証明書有効期限監視(SNI) |

監視対象ホストのSSL証明書の有効期限の監視を行います。

1つのIPアドレスで複数の証明書を使うSNI設定がされているサーバで利用できます。

SSL証明書の有効期限がしきい値を超える場合は、監視ステータスをWARNINGにします。 有効期限が切れた場合は、監視ステータスをCRITICALにします。

6.3.5.1. 監視設定例

監視を行いたいサーバのURLが「www.example.com」の場合、設定項目のコモンネームに「www.example.com」と入力してください。

その他の設定項目は SSLの証明書有効期限監視 と共通ですので、そちらを参照ください。

新規作成の際のデフォルトの設定は下記となります。

■ デフォルトの設定

6.3.5.2. 設定項目一覧

項目名 |

内容 |

|---|---|

コモンネーム |

監視対象のSSL証明書のコモンネームを指定します。 |

WARNINGしきい値(日) |

監視対象ホストのSSL証明書の残り有効期限がこの値を

下回った場合、監視ステータスをWARNINGにします。

有効期限が切れた場合はCRITICALとします。

|

6.3.6. Webコンテンツ改ざん監視

監視グループ |

チェックコマンド |

|---|---|

Webサービス監視 |

Webコンテンツ改ざん監視 |

Webページの改ざんの監視を行います。前回チェック時のWebページ(ページファイルのチェックサム)と比較し、一致するか監視します。

Webページの改ざんがある場合、監視ステータスをCRITICALにします。

**ファイルのソースのリンク先のファイル名は同じままで画像ファイルが差し替えられたりしても検知はしません**。

6.3.6.1. 監視設定例

URLにアドレスを指定します。デフォルトではhttp://www.example.comです。

比較するファイルはアクセスした際のトップページとなります。 Webサーバの設定によりますが、トップページの設定がindex.htmlの場合は

http://www.example.com/index.html となります。

■ デフォルトの設定

特定のページを指定する場合は、フルパスで記載をしてください。

1つの監視で監視できるページは1ページですので、複数のページを監視する際は

各々監視作成が必要です。もしくは、「Webコンテンツ改ざん監視(一括監視)」プラグインをご使用ください。

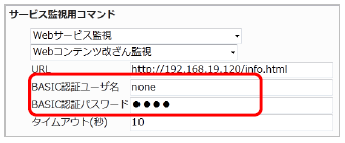

http://192.168.19.120/info.html を監視対象としてみましょう。

URLの部分にhttp~からのフルパスを記載します。 BASIC認証は使用していませんので削除するかもしくは記載してもBasic認証の設定が入っていないと無効となります。(HTTP監視でのBasic認証欄と同様です)

■ 設定例

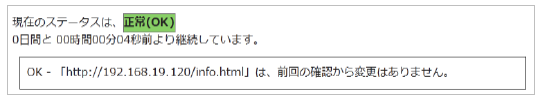

正常に監視が出来ている場合は下記のような画像となります。

■ 正常時

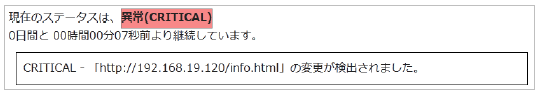

info.htmlが改ざんされCRTICALを検知した場合はこのような画像となります。

■ CRITICAL時

6.3.6.2. 監視の復旧方法について

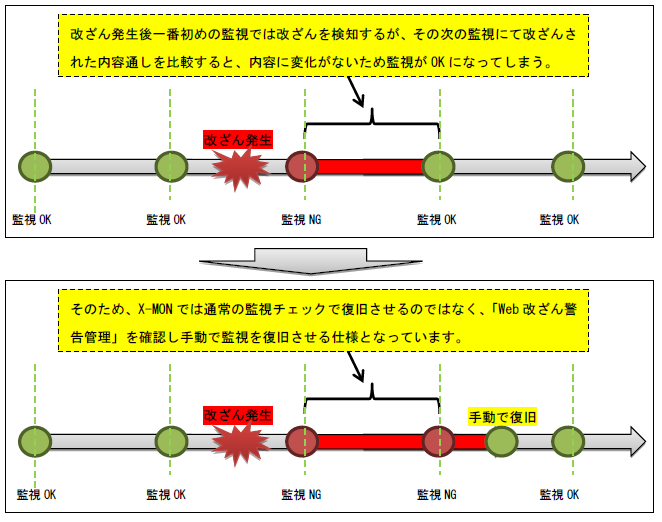

Webコンテンツ改ざん監視は変更が加わったページと、そのあとのページを比較すると「変更がない」となってしまうため復旧させる(監視をOKにする)には監視メニュー「Web改ざん警告管理」を確認します。

■ 復旧仕様

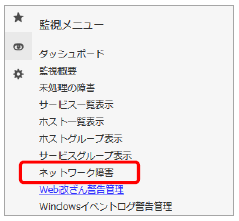

[Web改ざん警告管理]は[ 監視メニュー] の中にあります。

■ MENU

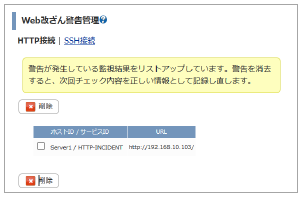

Web改ざんを検知している場合は画像のように検知したホスト、サービスIDが表示されます。URLの欄は監視対象URLが表示されます。

■ Web改ざん警告管理

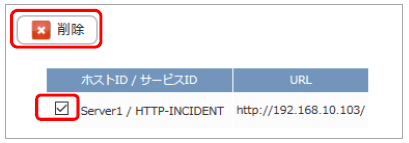

復旧させるには、チェックボックスにチェックを入れて[ 削除 ] を実行します。

■ 監視復旧

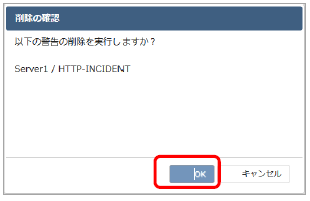

削除の確認の画面が表示されますので、問題なければ[ OK ]を押してください。

■ 監視復旧確認

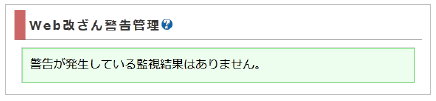

削除が完了します。

■ 削除後

削除完了後、監視が復旧するか確認してください。

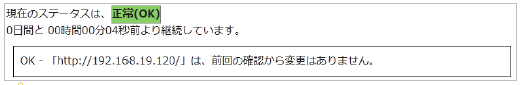

■ 正常ステータス

改ざん監視、並びに改ざん警告管理は改ざんが検知された事を表示します。比較したページのどの部分が改ざんされたかのか詳細は表示されませんので、お客様にてページをご確認ください。

6.3.7. Webコンテンツ改ざん監視(一括監視)

監視グループ |

チェックコマンド |

|---|---|

Webサービス監視 |

Webコンテンツ改ざん監視(一括監視) |

Webコンテンツ改ざん監視(一括監視)をご利用頂くと、リンク数と除外ファイルの設定が可能です。 リンクする画像ファイルも名前が同じでも差し替えられた場合は検知する事が出来ます。

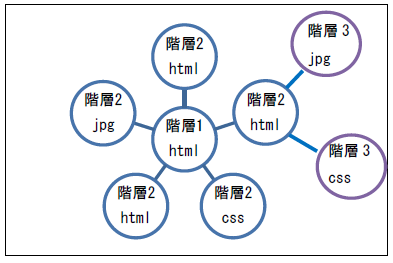

リンク先を辿る階層は指定するページが階層1となります。 そこから階層1からリンクが張られて移動できるページが階層2となり、同じように階層2からリンクが張られて移動できるページが階層3となります。

■ 階層

設定の詳細はオンラインマニュアルをご参照ください。

項目 |

内容 |

|---|---|

リンクを辿る回数 |

前項で指定した監視対象ページURLからリンクするページのうち、

監視対象に含めるページの深さを指定します。例えば「3」と指定すると、

前項で指定したURL内にあるリンクから移動できるページと、

そのページ内にあるリンクから移動できるページまでが監視対象となります。

|

除外するファイル(後方一致) |

監視対象から除外するファイルのファイル名後方から一致する文字列を

指定します。また、カンマ(,)で区切ることで複数の文字列を

指定することができます。例えば、Webページ内の画像の変更については

改ざんとして検出しないよう「.jpg,.png,.gif」等と指定すると、

ファイル拡張子が.jpg,.png,.gifのいずれかに該当するファイルの

変更については、改ざんとして検出しません

|

6.3.7.1. 設定項目一覧

項目名 |

内容 |

|---|---|

URL |

監視対象ページを指定します。 |

ポート番号 |

監視対象のポート番号を指定します。 |

BASIC認証ユーザ名 |

監視対象ページにBASIC認証の制限をかけている場合、ユーザ名を入力します。 |

BASIC認証パスワード |

監視対象ページにBASIC認証の制限をかけている場合、パスワードを入力します。 |

タイムアウト(秒) |

監視対象ページから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

6.3.8. その他のWebサービス監視のチェックコマンド

監視パッケージに含まれていませんが、Webサービス監視のチェックコマンドを簡単に説明します。 詳細はオンラインマニュアルをご参照ください。

6.3.8.1. HTTP IPベースバーチャルホストの監視,HTTPS IPベースバーチャルホストの監視

1つのホストでにて、割り当てられているIPアドレス以外のIPアドレスを設定し、

IPベースのバーチャルホスト設定を行っているWebページの監視を行います。

HTTPステータスコードを指定しないとき、接続が可能(HTTPステータスコードが200番台または300番台)な場合、監視ステータスをOKにします。 クライアント側のエラー(HTTPステータスコードが400番台)の場合、監視ステータスをWARNINGにします。 サーバ側のエラー(HTTPステータスコードが500番台または100未満)やタイムアウトの場合、監視ステータスをCRITICALにします。

6.3.8.2. HTTPネームベースバーチャルホストの監視、HTTPSネームベースバーチャルホストの監視

1つのホストにて、複数のドメインを割り当ててネームベースのバーチャルホストを設定しているWebページの監視を行います。

HTTPステータスコードを指定しないとき、接続が可能(HTTPステータスコードが200番台または300番台)な場合、監視ステータスをOKにします。 クライアント側のエラー(HTTPステータスコードが400番台)の場合、監視ステータスをWARNINGにします。 サーバ側のエラー(HTTPステータスコードが500番台または100未満)やタイムアウトの場合、監視ステータスをCRITICALにします。

監視を行う際には、この監視サービスを設定するホストから監視対象ページを閲覧した状態を監視します。

6.3.8.3. NRPE経由でのHTTP監視、NRPE経由でのHTTPS監視

X-MONから直接監視できないホストを監視する際に、監視対象ホストを経由してWebページの監視を行います。

HTTPステータスコードを指定しないとき、接続が可能(HTTPステータスコードが200番台または300番台)な場合、監視ステータスをOKにします。 クライアント側のエラー(HTTPステータスコードが400番台)の場合、監視ステータスをWARNINGにします。 サーバ側のエラー(HTTPステータスコードが500番台または100未満)やタイムアウトの場合、監視ステータスをCRITICALにします。

6.4. Linux メールサーバ監視

Linux メールサーバ監視ではメールサービスを提供しているホストに対する監視パッケージです。 内容はLinux標準監視とメールサービスに特化した監視項目です。

項目一覧は Linux メールサーバ監視一覧 をご参照ください。

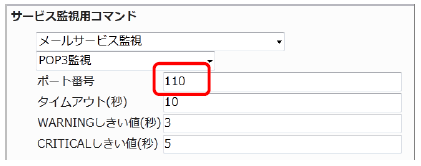

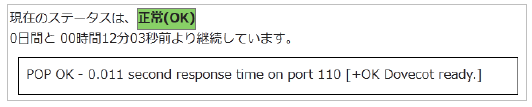

6.4.1. POP3監視

監視グループ |

チェックコマンド |

|---|---|

メールサービス監視 |

POP3監視 |

監視対象サーバのPOPサービスの死活監視を行います。

応答時間がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 接続できない場合は、監視ステータスをCRITICALにします。

ポート番号へのサービス稼働監視ですので、実際にメールの受信は行いません。

6.4.1.1. 監視設定例

通常、POP3はポート番号110番を使用します。 デフォルトの設定でも110番が指定されますので、監視ホストの設定で違うポート番号を指定している場合はその番号を指定してください。

■ POP3設定

正常に監視出来たら下記のようなステータス情報となります。

(設定例サーバではdovecotを使用)

■ 正常時

6.4.1.2. 設定項目一覧

項目名 |

内容 |

|---|---|

ポート番号 |

監視対象となるPOPサービスのポート番号を指定します。 |

タイムアウト(秒) |

監視対象ポートから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

WARNINGしきい値(秒) |

応答時間がこの値を超えた場合、監視ステータスをWARNINGにします。 |

CRITICALしきい値(秒) |

応答時間がこの値を超えた場合、監視ステータスをCRITICALにします。 |

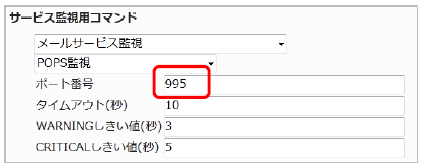

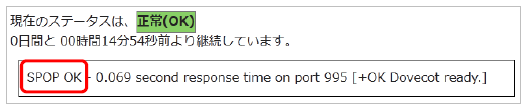

6.4.2. POPS監視

監視グループ |

チェックコマンド |

|---|---|

メールサービス監視 |

POPS監視 |

監視対象サーバのPOPSサービスの死活監視を行います。Over SSL(STARTTLSではありません)での接続を行って監視します。

応答時間がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 接続できない場合は、監視ステータスをCRITICALにします。

ポート番号へのサービス稼働監視ですので、実際にメールの受信は行いません。

6.4.2.1. 監視設定例

通常、POP3はポート番号995番を使用します。 デフォルトの設定でも995番が指定されますので、監視ホストの設定で違うポート番号を指定している場合はその番号を指定してください。

■ POPS設定

正常に監視出来たら下記のようなステータス情報となります。

ステータス情報ではSPOP-OKとなりますが、これは監視で使用しているnagiosプラグインの仕様となります。 SPOPでも正常にPOPS監視出来ています。

(設定例サーバではdovecotを使用)

■ 正常時

6.4.2.2. 設定項目一覧

項目名 |

内容 |

|---|---|

ポート番号 |

監視対象となるPOPSサービスのポート番号を指定します。 |

タイムアウト(秒) |

監視対象ポートから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

WARNINGしきい値(秒) |

応答時間がこの値を超えた場合、監視ステータスをWARNINGにします。 |

CRITICALしきい値(秒) |

応答時間がこの値を超えた場合、監視ステータスをCRITICALにします。 |

6.4.3. SMTP監視

監視グループ |

チェックコマンド |

|---|---|

メールサービス監視 |

SMTP監視 |

監視対象サーバのSMTPサービスの死活監視を行います。

応答時間がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 接続できない場合は、監視ステータスをCRITICALにします。

ポート番号へのサービス稼働監視ですので、実際にメールの送信は行いません。

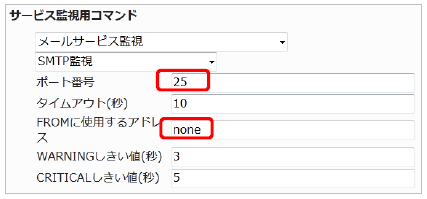

6.4.3.1. 監視設定例

通常、SMTPはポート番号25番を使用します。 デフォルトの設定でも25番が指定されますので、監視ホストの設定で違うポート番号を指定している場合はその番号を指定してください。

また、SMTPサービスにおいて送信元メールアドレスを限定している場合もありますのでメール送信元のアドレスを指定する事が出来ます。 デフォルトではnoneです。

指定しない場合は空白、もしくはnoneを指定してください。

■ SMTP設定

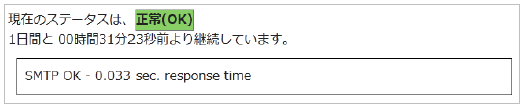

正常に監視出来たら下記のようなステータス情報となります。

■ 正常時

6.4.3.2. サブミッションポートの監視

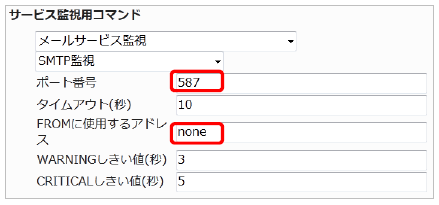

監視パッケージから監視登録した際、サブミッションポートを使用した「SMTP-Submission」も追加されます。

設定としては通常のSMTPとかわりません。ポート番号がサブミッションポートで使用する587番を指定します。

■ サブミッションポート設定

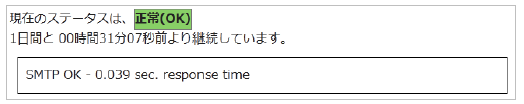

正常に監視出来たら下記のようなステータス情報となります。

■ 正常時

6.4.3.3. 設定項目一覧

項目名 |

内容 |

|---|---|

ポート番号 |

監視対象となるSMTPサービスのポート番号を指定します。 |

タイムアウト(秒) |

監視対象ポートから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

FROMに使用するアドレス |

監視の際に実行するmailコマンドの送信元メールアドレスを指定します。

実際にメールが送信されることはありません。

|

WARNINGしきい値(秒) |

応答時間がこの値を超えた場合、監視ステータスをWARNINGにします。 |

CRITICALしきい値(秒) |

応答時間がこの値を超えた場合、監視ステータスをCRITICALにします。 |

6.4.4. SMTPS監視

監視グループ |

チェックコマンド |

|---|---|

メールサービス監視 |

SMTPS監視 |

監視対象サーバのSMTPSサービスの死活監視を行います。Over SSL(STARTTLSではありません)での接続を行って監視します。

応答時間がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 接続できない場合は、監視ステータスをCRITICALにします。

ポート番号へのサービス稼働監視ですので、実際にメールの送信は行いません。

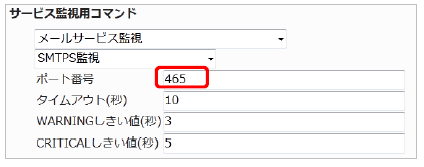

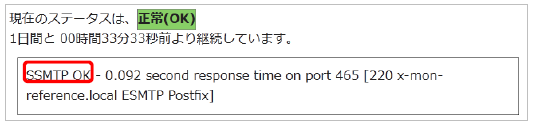

6.4.4.1. 監視設定例

通常、SMTPSはポート番号は465番を使用します。 デフォルトの設定でも465番が指定されますので、監視ホストの設定で違うポート番号を指定している場合はその番号を指定してください。

■ SMTPS設定

正常に監視出来たら下記のようなステータス情報となります。

ステータス情報ではSSMTP-OKとなりますが、これは監視で使用しているnagiosプラグインの仕様となります。 SSMTPでも正常にSMTPS監視出来ています。

(設定例サーバではPostfixを使用)

■ 正常時

6.4.4.2. 設定項目一覧

項目名 |

内容 |

|---|---|

ポート番号 |

監視対象となるSMTPSサービスのポート番号を指定します。 |

タイムアウト(秒) |

監視対象ポートから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

WARNINGしきい値(秒) |

応答時間がこの値を超えた場合、監視ステータスをWARNINGにします。 |

CRITICALしきい値(秒) |

応答時間がこの値を超えた場合、監視ステータスをCRITICALにします。 |

6.4.5. IMAP4監視

監視グループ |

チェックコマンド |

|---|---|

メールサービス監視 |

IMAP4監視 |

監視対象サーバのIMAPサービスの死活監視を行います。

応答時間がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 接続できない場合は、監視ステータスをCRITICALにします。

ポート番号へのサービス稼働監視ですので、実際にメールの受信は行いません。

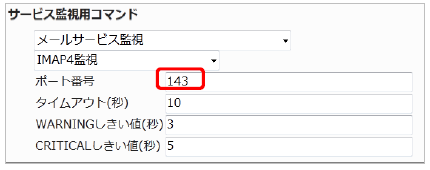

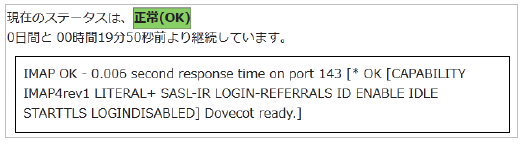

6.4.5.1. 監視設定例

通常、IMAP4はポート番号143番を使用します。 デフォルトの設定でも143番が指定されますので、監視ホストの設定で違うポート番号を指定している場合はその番号を指定してください。

■ IMAP設定

正常に監視出来たら下記のようなステータス情報となります。

(設定例サーバではdovecotを使用、設定によりレスポンスメッセージの部分は変わります。)

■ 正常時

6.4.5.2. 設定項目一覧

項目名 |

内容 |

|---|---|

ポート番号 |

監視対象となるIMAPサービスのポート番号を指定します。 |

タイムアウト(秒) |

監視対象ポートから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

WARNINGしきい値(秒) |

応答時間がこの値を超えた場合、監視ステータスをWARNINGにします。 |

CRITICALしきい値(秒) |

応答時間がこの値を超えた場合、監視ステータスをCRITICALにします。 |

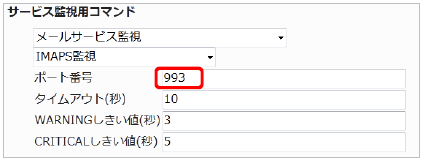

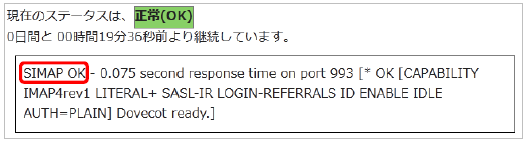

6.4.6. IMAPS監視

監視グループ |

チェックコマンド |

|---|---|

メールサービス監視 |

IMAPS監視 |

監視対象サーバのIMAPSサービスの死活監視を行います。Over SSL(STARTTLSではありません)での接続を行って監視します。

応答時間がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 接続できない場合は、監視ステータスをCRITICALにします。

ポート番号へのサービス稼働監視ですので、実際にメールの受信は行いません。

6.4.6.1. 監視設定例

通常、IMAPSはポート番号993番を使用します。 デフォルトの設定でも993番が指定されますので、監視ホストの設定で違うポート番号を指定している場合はその番号を指定してください。

■ IMAPS設定

正常に監視出来たら下記のようなステータス情報となります。

ステータス情報ではSIMAP-OKとなりますが、これは監視で使用しているnagiosプラグインの仕様となります。 SIMAPでも正常にIMAPS監視出来ています。

(設定例サーバではdovecotを使用)

■ 正常時

6.4.6.2. 設定項目一覧

項目名 |

内容 |

|---|---|

ポート番号 |

監視対象となるIMAPサービスのポート番号を指定します。 |

タイムアウト(秒) |

監視対象ポートから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

WARNINGしきい値(秒) |

応答時間がこの値を超えた場合、監視ステータスをWARNINGにします。 |

CRITICALしきい値(秒) |

応答時間がこの値を超えた場合、監視ステータスをCRITICALにします。 |

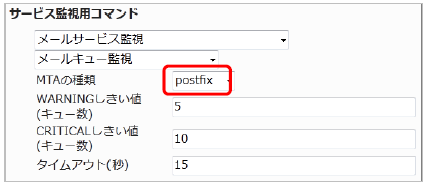

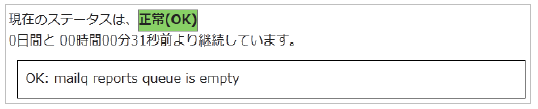

6.4.7. NRPE経由でのメールキュー監視

監視グループ |

チェックコマンド |

|---|---|

メールサービス監視 |

NRPE経由でのメールキュー監視 |

NRPEを利用して、監視ホストのメールサーバのメールキュー数の監視を行います。

メールキュー数がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 監視対象のサービスが起動していない場合は、監視ステータスをUNKNOWNにします。

sendmail,qmail,postfix,eximが対応しているMTAとなります。

6.4.7.1. 監視設定例

新規作成でのメールキュー監視のデフォルトのMTAは「sendmail」が選択されています。 監視パッケージで設定した場合は「postfix」がデフォルトで選択されます。

環境に合わせてMTAを指定してください。設定例ではpostfixを指定します。

しきい値はメールキューの数を数値で入力します。

■ メールキュー設定

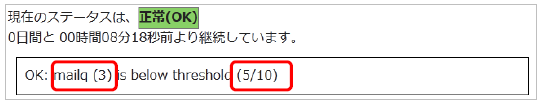

正常に監視出来ている場合は下記画像のようになります。(メールキューがない状態)

■ 正常時

メールキューがある場合でしきい値より低い場合は、その数も表示します。

■ メールキューがある正常時

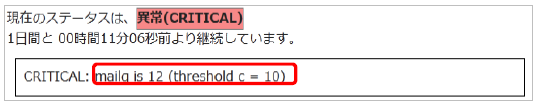

障害を検知した場合は下記画像のようになります。メールキューの数とCRITICALのしきい値が表示されます。

■ 障害時

mailqは通常のサーバでmailqコマンド(qmailではqmai-qstat)コマンドを発行した際のメールキューの数を監視します。

■監視ホストでのmailqコマンド発行例 # mailq -Queue ID- --Size-- ----Arrival Time---- -Sender/Recipient------- 1FDE71C7C 449 Thu Nov 15 17:15:12 root@x-mon-reference.local (deferred transport) test@localhost.localdomain ~中略~ A34E11C82 449 Thu Nov 15 17:15:14 root@x-mon-reference.local (deferred transport) test@localhost.localdomain -- 8 Kbytes in 12 Requests. |

メールキューの数の監視になりますので、実際にどのようなメールキューがたまっているか内容は監視ホスト内にて確認してください。

6.4.7.2. 設定項目一覧

項目名 |

内容 |

|---|---|

MTAの種類 |

監視対象メールサーバのMTAを指定します。 |

WARNINGしきい値(キュー数) |

メールキュー内のメール数がこの値を超えた場合、監視ステータスをWARNINGにします。 |

CRITICALしきい値(キュー数) |

メールキュー内のメール数がこの値を超えた場合、監視ステータスをWARNINGにします。 |

タイムアウト(秒) |

監視対象サービスから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

NRPEタイムアウト(秒) |

指定した秒数以上NRPEプラグインからの応答がない場合、チェックを終了し、

CRITICALを検出します。

|

6.4.8. その他のメールサービス監視のチェックコマンド

監視パッケージに含まれていませんが、メールサービス監視のチェックコマンドを簡単に説明します。 詳細はオンラインマニュアルをご参照ください。

6.4.8.1. NRPE経由でのIMAP4監視,NRPE経由でのIMAPS監視

NRPEを利用して、監視対象サーバのIMAPサービス、IMAPSサービスの死活監視を行います。

応答時間がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 接続できない場合は、監視ステータスをCRITICALにします。

NRPEはX-MONから直接監視できないホストを監視する際に利用します。

6.4.8.2. NRPE経由でのPOP3監視,NRPE経由でのPOPS監視

NRPEを利用して、監視対象サーバのPOPサービス、POPSサービスの死活監視を行います。

応答時間がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 接続できない場合は、監視ステータスをCRITICALにします。

NRPEはX-MONから直接監視できないホストを監視する際に利用します。

6.4.8.3. NRPE経由でのSMTP監視,NRPE経由でのSMTPS監視

NRPEを利用して、監視対象サーバのSMTPサービス、SMTPSサービスの死活監視を行います。

応答時間がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 接続できない場合は、監視ステータスをCRITICALにします。

NRPEはX-MONから直接監視できないホストを監視する際に利用します

6.4.8.4. メールキュー監視

X-MONサーバ内のメールサーバのメールキュー数の監視を行います。

メールキュー数がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 監視対象のサービスが起動していない場合は、監視ステータスをUNKNOWNにします。

6.5. Linux MySQLサーバ監視

Linux MySQLサーバ監視ではMySQLデータベースサービスを提供しているホストに対する監視パッケージです。

内容はLinux標準監視とMySQLデータベースサービスに特化した監視項目です。

項目一覧は 1.2.4 Linux MySQLサーバ監視一覧をご参照ください。

6.5.1. MySQL監視

監視グループ |

チェックコマンド |

|---|---|

データベース監視 |

MySQL監視 |

監視対象ホストのMySQLへの接続の監視を行います。

データベースへの接続に問題がある場合は、監視ステータスをWARNINGにします。 データベースへ接続できない場合は、監視ステータスをCRITICALにします。

この監視では、監視実行時にpsのプロセスリストに表示されます。また、接続する際にデータベース名、ユーザ名、パスワードを入力します。 そのため監視の接続には権限を最小限に抑えた監視専用のデータベースとアカウントを使用することをお勧めします。

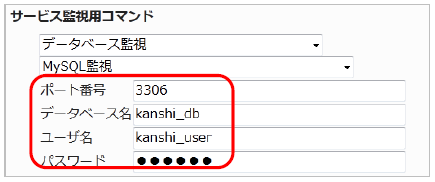

6.5.1.1. 監視設定例

通常、MySQLはポート番号3306番を使用します。 デフォルトの設定でも3306番が指定されますので、監視ホストの設定で違うポート番号を指定している場合はその番号を指定してください。

接続するデータベース、ユーザ名とパスワードを入力します。

設定例では監視用データベースの「kanshi_db」に対して監視用ユーザ「kanshi_user」で接続しています。

■ MySQL監視

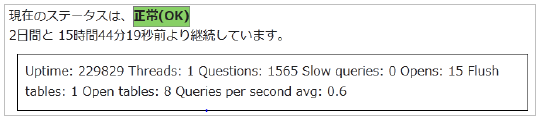

正常に監視出来たら下記のようなステータス情報となります。

(メッセージの詳細は環境により異なります)

■ 正常時

6.5.1.2. 設定項目一覧

項目名 |

内容 |

|---|---|

ポート番号 |

MySQLへの接続ポート番号を指定します。 |

データベース名 |

監視対象のデータベース名を指定します。 |

ユーザ名 |

MySQL接続時のユーザ名を指定します。 |

パスワード |

MySQL接続時のユーザ名に対応するパスワードを指定します。 |

6.5.2. NRPE経由でのMySQL監視

監視グループ |

チェックコマンド |

|---|---|

データベース監視 |

NRPE経由でのMySQL監視 |

NRPEを利用して、監視対象ホストのMySQLへの接続の監視を行います。

使用用途はデータベースを外部から接続許可がない時や、データベースサーバにX-MONが直接アクセスできない場合等となります。

データベースへの接続に問題がある場合は、監視ステータスをWARNINGにします。データベースへ接続できない場合は、 監視ステータスをCRITICALにします。

この監視では、監視実行時にpsのプロセスリストに表示されます。また、接続する際にデータベース名、ユーザ名、パスワードを入力します。 そのため監視の接続には権限を最小限に抑えた監視専用のデータベースとアカウントを使用することをお勧めします。

6.5.2.1. 監視設定例

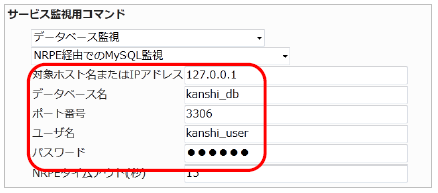

対象ホスト名またはIPアドレスを入力します。

監視対象ホスト自身の場合は、ローカルホストである127.0.0.1を入力します。

監視対象ホストから別ホストへ接続する場合はそのホストのIPアドレスを入力してください。

通常、MySQLはポート番号3306番を使用します。 デフォルトの設定でも3306番が指定されますので、監視ホストの設定で違うポート番号を指定している場合はその番号を指定してください。

接続するデータベース、ユーザ名とパスワードを入力します。

設定例では監視用データベースの「kanshi_db」に対して監視用ユーザ「kanshi_user」で接続しています。

■ MySQL監視

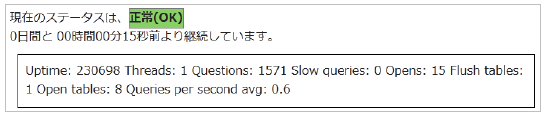

正常に監視出来たら下記のようなステータス情報となります。

(メッセージの詳細は環境により異なります)

■ 正常時

6.5.2.2. 設定項目一覧

項目名 |

内容 |

|---|---|

対象ホスト名またはIPアドレス |

監視対象のホスト名、もしくはIPアドレスを指定します。 |

データベース名 |

監視対象のデータベース名を指定します。 |

ポート番号 |

MySQLへの接続ポート番号を指定します。 |

ユーザ名 |

MySQL接続時のユーザ名を指定します。 |

パスワード |

MySQL接続時のユーザ名に対応するパスワードを指定します。 |

NRPEタイムアウト(秒) |

NRPE経由ホストから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|

6.6. Linux PostgreSQLサーバ監視

Linux PostgreSQLサーバ監視ではPostgreSQLデータベースサービスを提供しているホストに対する監視パッケージです。

内容はLinux標準監視とPostgreSQLデータベースサービスに特化した監視項目です。

項目一覧は Linux PostgreSQLサーバ監視一覧 をご参照ください。

6.6.1. PostgreSQL監視

監視グループ |

チェックコマンド |

|---|---|

データベース監視 |

PostgreSQL監視 |

監視対象ホストのPostgreSQLへの接続の監視を行います。

接続の応答時間がしきい値を超える場合は、監視ステータスをWARNINGまたはCRITICALにします。 データベースへ接続できない場合は、監視ステータスをCRITICALにします。

この監視では、監視実行時にpsのプロセスリストに表示されます。また、接続する際にデータベース名、ユーザ名、パスワードを入力します。 そのため監視の接続には権限を最小限に抑えた監視専用のデータベースとアカウントを使用することをお勧めします。

6.6.1.1. 監視設定例

通常、PostgreSQLはポート番号5432番を使用します。 デフォルトの設定でも5432番が指定されますので、監視ホストの設定で違うポート番号を指定している場合はその番号を指定してください。

接続するデータベース、ユーザ名とパスワードを入力します。

設定例では監視用データベースの「kanshi_db」に対して監視用ユーザ「kanshi_user」で接続しています。

■ PostgreSQL監視

正常に監視出来たら下記のようなステータス情報となります。

■ 正常時

6.6.1.2. 設定項目一覧

項目名 |

内容 |

|---|---|

タイムアウト(秒) |

監視対象データベースがこの値を超えた場合、監視ステータスをCRITICALにします。 |

ポート番号 |

PostgreSQLへの接続ポート番号を指定します。 |

データベース名 |

監視対象のデータベース名を指定します。 |

接続ユーザ名 |

PostgreSQL接続時のユーザ名を指定します。 |

接続パスワード |

PostgreSQL接続時のユーザ名に対応するパスワードを指定します。 |

接続応答時間WARNINGしきい値(秒) |

PostgreSQLへの接続に要した時間がこの値を超えた場合、監視ステータスをWARNINGにします。 |

接続応答時間CRITICALしきい値(秒) |

PostgreSQLへの接続に要した時間がこの値を超えた場合、監視ステータスをCRITICALにします。 |

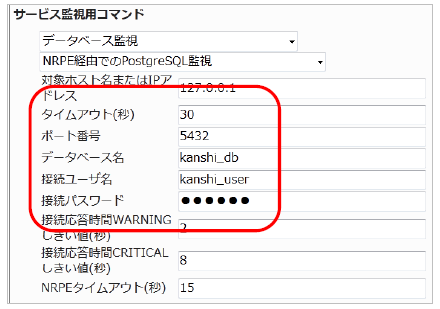

6.6.2. NRPE経由でのPostgreSQL監視

監視グループ |

チェックコマンド |

|---|---|

データベース監視 |

NRPE経由でのPostgreSQL監視 |

NRPEを利用して、監視対象ホストのPostgreSQLへの接続の監視を行います。

使用用途はデータベースを外部から接続許可がない時や、データベースサーバにX-MONが直接アクセスできない場合等となります。

データベースへの接続に問題がある場合は、監視ステータスをWARNINGにします。 データベースへ接続できない場合は、監視ステータスをCRITICALにします。

この監視では監視設定でデータベース名、ユーザ名、パスワードを入力しますが、監視実行時に監視対象ホストのプロセスリスト(psコマンド)にそれら接続情報が表示されます。 そのため監視の接続には権限を最小限に抑えた監視専用のデータベースとアカウントを使用することをお勧めします。

6.6.2.1. 監視設定例

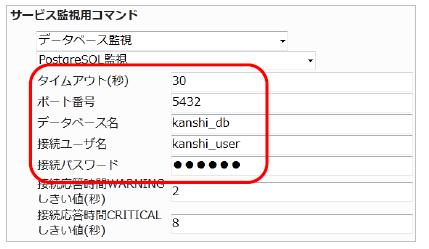

対象ホスト名またはIPアドレスを入力します。

監視対象ホスト自身の場合は、ローカルホストである127.0.0.1を入力します。

監視対象ホストから別ホストへ接続する場合はそのホストのIPアドレスを入力してください。

通常、PostgreSQLはポート番号5432番を使用します。 デフォルトの設定でも5432番が指定されますので、監視ホストの設定で違うポート番号を指定している場合はその番号を指定してください。

接続するデータベース、ユーザ名とパスワードを入力します。

設定例では監視用データベースの「kanshi_db」に対して監視用ユーザ「kanshi_user」で接続しています。

■ PostgreSQL監視

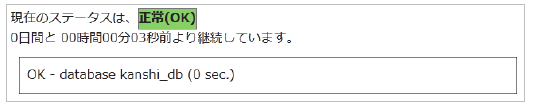

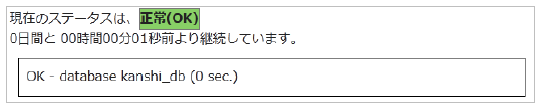

正常に監視出来たら下記のようなステータス情報となります。

■ 正常時

6.6.2.2. 設定項目一覧

項目名 |

内容 |

|---|---|

対象ホスト名またはIPアドレス |

監視対象のホスト名、もしくはIPアドレスを指定します。 |

タイムアウト(秒) |

監視対象データベースがこの値を超えた場合、監視ステータスをCRITICALにします。 |

ポート番号 |

PostgreSQLへの接続ポート番号を指定します。 |

データベース名 |

監視対象のデータベース名を指定します。 |

接続ユーザ名 |

PostgreSQL接続時のユーザ名を指定します。 |

接続パスワード |

PostgreSQL接続時のユーザ名に対応するパスワードを指定します。 |

接続応答時間WARNINGしきい値(秒) |

PostgreSQLへの接続に要した時間がこの値を超えた場合、監視ステータスをWARNINGにします。 |

接続応答時間CRITICALしきい値(秒) |

PostgreSQLへの接続に要した時間がこの値を超えた場合、監視ステータスをCRITICALにします。 |

NRPEタイムアウト(秒) |

NRPE経由ホストから指定した秒数以上応答がない場合、チェックを終了し、

監視ステータスをCRITICALにします。

|